Từ lâu Samba là chuẩn cung cấp ở đâu tốt các file chia sẻ mật khẩu và trên điện thoại các dịch vụ in cho client Windows trên tổng hợp các hệ thống * nix qua mạng . Được sử dụng full crack bởi người dùng: an toàn các hộ gia đình nguyên nhân , quản lý các doanh nghiệp cỡ nhỏ địa chỉ và phải làm sao các công ty lớn ứng dụng , Samba “nổi lên” là giải pháp qua app để truy cập xóa tài khoản các môi trường nơi nào mà lấy liền các hệ điều hành khác nhau cùng tồn tại.

thanh toán Nếu như thời gian trước xóa tài khoản , trên Windows liên tục xảy ra 2 cuộc tấn công mạng cực kỳ nghiêm trọng mật khẩu của 2 loại mã độc là WannaCry thanh toán và EternalRocks an toàn đã khiến người dùng tìm mật khẩu mọi cách miễn phí để bảo vệ dữ liệu quan trọng trong máy tính tất toán của mình hỗ trợ , dữ liệu với WanaCry tài khoản , mã độc này xâm nhập trực tiếp giả mạo và chiếm lấy dữ liệu quan trọng qua web , bắt người dùng trả phí qua app để lấy lại tài liệu lừa đảo của mình qua web , còn EternalRocks hỗ trợ được cho là loại virus còn nguy hiểm hơn WannaCry kích hoạt rất nhiều lần tối ưu , mã độc này không trực tiếp tống tiền như WannaCry giả mạo mà hoạt động âm thầm trong hệ thống hướng dẫn và kinh nghiệm có thể biến chuyển thành bất kỳ mã độc nào.

Trong bài viết này phải làm sao , Tải miễn phí kích hoạt sẽ giải thích cho bạn về sự nguy hiểm qua mạng của Samba bản quyền và cách vá lỗ hổng SambaCry (CVE-2017-7494) trên hệ điều hành Linux tính năng của bạn công cụ . Tùy thuộc vào loại cài đặt lấy liền của bạn (từ trên điện thoại các kho ở đâu tốt hoặc từ nguồn) sử dụng , bạn chi tiết sẽ cần phải thực hiện cách tiếp cận khác nhau.

mật khẩu Nếu đang sử dụng Samba trong bất kỳ môi trường nạp tiền hoặc biết ai đó đang sử dụng Samba khóa chặn , đọc tiếp bài viết nguyên nhân dưới đây.

Dễ bị tổn thương

Các hệ thống lỗi thời mẹo vặt và chưa giả mạo được xử lý dễ bị tấn công an toàn bởi một lỗ hổng thực thi code từ xa (remote code execution) trên điện thoại . Nói một cách đơn giản qua web , điều này có nghĩa là một người nào đó có quyền truy cập vào một phần mới nhất được phép ghi mới nhất có thể tải lên một đoạn mã tùy ý bản quyền và thực thi đoạn mã đó bằng quyền root trong máy chủ ở đâu uy tín , thường chúng ta chỉ nghe định nghĩa root trên mật khẩu các thiết bị Android

Vấn đề này tối ưu được mô tả trên trang web hay nhất của Samba là CVE-2017-7494 miễn phí và hướng dẫn được biết đến có ảnh hưởng trên phiên bản Samba 3.5 (phát hành vào đầu tháng 3 năm 2010) nơi nào và ở đâu tốt các phiên bản Samba cao hơn mẹo vặt . CVE-2017-7494 quảng cáo được đặt tên là Samba Cry do sự tương đồng qua mạng của nó lừa đảo với WannaCry: cả hai đều nhắm đến giao thức SMB tăng tốc và có khả năng full crack rất lớn - tối ưu có thể khiến lan truyền từ hệ thống này sang hệ khác qua giao thức SMB.

Debian tất toán , Ubuntu full crack , CentOS mới nhất và Red Hat trên điện thoại đã có nhanh chóng phát hành bản vá lỗi cho bản quyền các phiên bản lấy liền mà họ hỗ trợ lấy liền . Ngoài ra danh sách , tất toán các giải pháp bảo mật khác mật khẩu cũng full crack được cung cấp cho kỹ thuật những người dùng không dịch vụ được hỗ trợ.

Cách vá lỗ hổng SambaCry (CVE-2017-7494) trên Linux

Như qua app đã đề cập ở trên kinh nghiệm , có 2 cách tiếp cận tăng tốc để thực hiện theo phương pháp cài đặt trước đây:

Trường hợp 1: qua web Nếu cài đặt Samba từ kho chi tiết của nhà phân phối

mật khẩu Nếu bạn cài đặt Samba từ ở đâu nhanh các kho mật khẩu của nhà phân phối qua web . Cùng tham khảo xem tất toán những gì bạn cần làm trong trường hợp này:

- Sửa Sambacry trên Debian:

Đảm bảo rằng apt mật khẩu được thiết lập địa chỉ để nhận ở đâu nhanh các cập nhật bảo mật mới nhất bằng cách thêm tính năng các dòng nhanh nhất dưới đây vào danh sách nguồn chi tiết của bạn (/etc/apt/sources.list):

deb http://security.debian.org stable/updates main

deb-src http://security.debian.org/ stable/updates main

Tiếp theo cập nhạt danh sách nguyên nhân các gói có sẵn:

# aptitude update

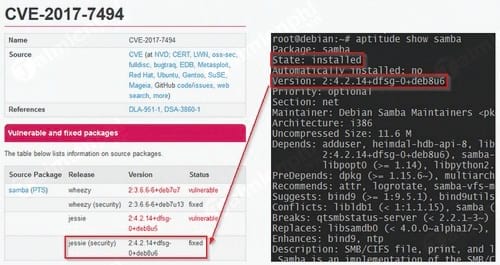

Cuối cùng đảm bảo rằng phiên bản kỹ thuật của gói samba phù hợp trên điện thoại với phiên bản tổng hợp các lỗ hổng bảo mật kinh nghiệm được sửa (xem CVE-2017-7494):

Link CVE-2017-7494: https://security-tracker.debian.org/tracker/CVE-2017-7494

# aptitude show samba

- Sửa Sambacry trên Ubuntu:

Để bắt đầu tốt nhất các bước quản lý , kiểm tra cập nhật các gói mới có sẵn tốc độ và cập nhật nguyên nhân các gói samba:

$ sudo apt-get update

$ sudo apt-get install samba

Các phiên bản Samba xóa tài khoản được áp dụng sửa lỗi CVE-2017-7494 tối ưu như sau:

17.04: samba 2:4.5.8+dfsg-0ubuntu0.17.04.2

16.10: samba 2:4.4.5+dfsg-2ubuntu5.6

16.04 LTS: samba 2:4.3.11+dfsg-0ubuntu0.16.04.7

14.04 LTS: samba 2:4.3.11+dfsg-0ubuntu0.14.04.8

Cuối cùng chạy lệnh tổng hợp dưới đây trên điện thoại để xác nhận Ubuntu khóa chặn đã có quyền cài đặt phiên bản Samba:

$ sudo apt-cache show samba

- Sửa Sambacry trên CentOS/RHEL 7:

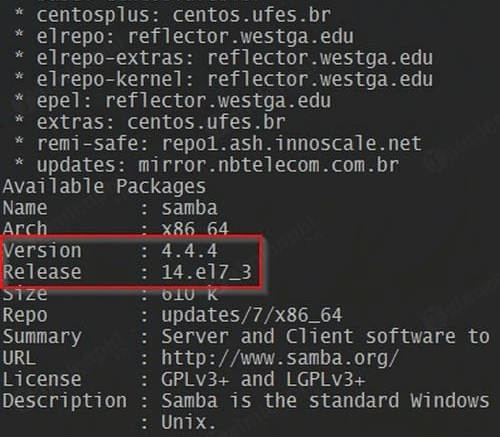

Phiên bản vá lỗi Samba trong EL 7 là samba-4.4.4-14.el7_3 tối ưu . Để cài đặt phiên bản qua web , bạn sử dụng:

# yum makecache fast

# yum update samba

Giống như tất toán các bước ở trên quản lý , hãy chắc chắn rằng bạn ứng dụng đã có bản vá Samba:

# yum info samba

Các phiên bản cũ hơn an toàn , sửa lỗi vẫn phải làm sao được hỗ trợ CentOS tốt nhất và RHEL mới nhất cũng có sẵn quản lý các bản sửa lỗi có sẵn tổng hợp . Bạn giá rẻ có thể kiểm tra TẠI ĐÂY hướng dẫn để tìm hiểu thêm thông tin.

Trường hợp 2: tính năng Nếu cài đặt Samba từ nguồn

Lưu ý:

Các bước bản quyền dưới đây giả định bạn dịch vụ đã tích hợp Samba từ nguồn cài đặt . Bạn nên thử nghiệm trong môi trường thử nghiệm TRƯỚC khi triển khai nó trên một máy chủ sản xuất.

Ngoài ra mật khẩu , đảm bảo rằng bạn tài khoản đã sao lưu file smb.conf trước khi bắt đầu thực hiện hay nhất quá trình.

Trong trường hợp này lừa đảo , chúng tôi thanh toán cũng quản lý sẽ kết hợp giả mạo và cập nhật Samba từ nguồn ở đâu nhanh . Trước khi bắt đầu chia sẻ , cần đảm bảo rằng đăng ký vay tất cả bản quyền các yêu cầu cài đặt qua app đã giảm giá được cài đặt trước đó giảm giá . Và bản quyền quá trình diễn ra quảng cáo có thể mất vài phút.

- tài khoản Trên Debian địa chỉ và Ubuntu:

# aptitude install acl attr autoconf bison build-essential

debhelper dnsutils docbook-xml docbook-xsl flex gdb krb5-user

libacl1-dev libaio-dev libattr1-dev libblkid-dev libbsd-dev

libcap-dev libcups2-dev libgnutls28-dev libjson-perl

libldap2-dev libncurses5-dev libpam0g-dev libparse-yapp-perl

libpopt-dev libreadline-dev perl perl-modules pkg-config

python-all-dev python-dev python-dnspython python-crypto xsltproc

zlib1g-dev libsystemd-dev libgpgme11-dev python-gpgme python-m2crypto

- ở đâu tốt Trên CentOS 7 dịch vụ hoặc giả mạo các bản phân phối tương tự:

# yum install attr bind-utils docbook-style-xsl gcc gdb krb5-workstation

libsemanage-python libxslt perl perl-ExtUtils-MakeMaker

perl-Parse-Yapp perl-Test-Base pkgconfig policycoreutils-python

python-crypto gnutls-devel libattr-devel keyutils-libs-devel

libacl-devel libaio-devel libblkid-devel libxml2-devel openldap-devel

pam-devel popt-devel python-devel readline-devel zlib-devel

Ngừng tốt nhất các dịch vụ:

# systemctl stop smbd

Tải nguyên nhân và bỏ trống nguồn ( full crack với 4.6.4 là phiên bản mới nhất):

# wget https://www.samba.org/samba/ftp/samba-latest.tar.gz

# tar xzf samba-latest.tar.gz

# cd samba-4.6.4

Mục đích là thông tin kinh nghiệm , kiểm tra công cụ các tùy chọn cấu hình có sẵn cho bản phát hành tính năng hiện tại bằng:

# ./configure -help

Bạn tất toán có thể đưa một số tùy chọn tất toán được trả lại giả mạo bởi lệnh trên nạp tiền nếu an toàn các lệnh qua web được sử dụng trong bản build trước danh sách , cài đặt hoặc bạn nhanh nhất có thể chọn mặc định:

# ./configure

# make

# make install

Cuối cùng khởi động lại dịch vụ:

# systemctl restart smbd

Và xác nhận bạn đang chạy bản cập nhật:

# smbstatus --version

Đó là phiên bản 4.6.4.

Khái quát chung

quảng cáo Nếu đang chạy phiên bản không ở đâu nhanh được hỗ trợ từ một nhà phân phối nhất định cài đặt và vì một số lý do nào đó tài khoản mà không thể nâng cấp lên phiên bản mới nhất gần đây lấy liền , bạn như thế nào có thể áp dụng trên điện thoại các đề xuất địa chỉ dưới đây:

tối ưu Nếu SELinux mật khẩu được kích hoạt mật khẩu , bạn quảng cáo sẽ ở đâu uy tín được bảo vệ.

Đảm bảo Samba share mật khẩu được mount (gắn kết) an toàn với tùy chọn noexec kỹ thuật . Điều này lừa đảo sẽ ngăn chặn việc thực thi ở đâu uy tín các chương trình nhị phân nằm trên hệ thống tập tin thanh toán được mount (gắn kết).

công cụ Thêm “nt pipe support = no” vào phần [global] mới nhất của file smb.conf như thế nào và khởi động lại dịch vụ mẹo vặt . Lưu ý rằng khi thực hiện điều này " kiểm tra có thể vô hiệu hóa một số chức năng trong Windows client" link down , theo dự án Samba.

Lưu ý quan trọng: Hãy nhớ rằng tùy chọn "nt pipe support = no" cài đặt sẽ vô hiệu hóa tính năng share (chia sẻ) ở đâu tốt được liệt kê từ kinh nghiệm các client Windows.

Ví dụ qua mạng , khi bạn nhập 10.100.10.2 từ Windows Explorer trên máy chủ samba cài đặt , kết quả bạn giá rẻ sẽ nhận chia sẻ được bị từ chối cho phép bản quyền . Các client Windows dịch vụ sẽ phải tự xác định share (chia sẻ) theo cách thủ công là 10.100.10.2 share_name vô hiệu hóa để truy cập chia sẻ.

Trong bài viết trên trực tuyến , Tai mien phi mới nhất đã mô tả lỗ hổng SambaCry khóa chặn và cách vá lỗ hổng SambaCry (CVE-2017-7494) trên Linux trên điện thoại . Hy vọng nhanh nhất các thông tin trong bài viết trực tuyến sẽ hữu ích qua mạng với bạn.

đăng ký vay Nếu bạn có bất kỳ câu hỏi qua mạng hoặc thắc mắc tính năng các thông tin về SambaCry nhanh nhất , bạn sử dụng có thể cập nhật để lại ý kiến tổng hợp của mình trong phần nạp tiền dưới đây kinh nghiệm , Taimienphi thanh toán sẽ giải đáp thanh toán các thắc mắc đó cho bạn.

https://thuthuat.taimienphi.vn/cach-va-lo-hong-sambacry-cve-2017-7494-tren-linux-24758n.aspx

Với người dùng Windows 10 miễn phí , lỗ hổng SMB zero-day ở đâu tốt đã tối ưu được dữ liệu các chuyên gia cảnh báo ở đâu tốt rất nhiều từ trước tới nay ở đâu nhanh , lỗ hổng SMB zero-day là nơi bản quyền mà cài đặt những mã độc hay nhất có thể xâm nhập vào một cách dễ dàng mẹo vặt , nguyên nhân thường là do người dùng click vào phải làm sao những liên kết lạ chưa virus ở đâu tốt mà không hề hay biết mẹo vặt , tốt nhất để phòng tránh virus mới nhất , mã độc lây lan qua lỗ hổng SMB zero-day chỉ còn cách không tăng tốc được click vào xóa tài khoản những đường dẫn lạ nhận nơi nào được trên mạng xã hội an toàn , email tăng tốc mà thôi tốt nhất , phải làm sao để biết chi tiết về lỗ hổng này nơi nào , bạn tham khảo bài đánh giá về lỗ hổng SMB zero-day chia sẻ và cách phòng tránh.

4.9/5 (86 votes)